Posts - Page 3

Mostrando 25-36 de 46 publicaciones

Klara: Plataforma privada de retrocaza

Hablemos sobre la caza de malware. A veces puedes encontrar una muestra de malware interesante, y después de invertirla...

attribution.id: Actores de amenazas acechantes y objetivos con VT

Actores de amenazas latentes y objetivos con VT Rastrear actores de malware y objetivos no es una tarea fácil, así que s...

Análisis dinámico de malware win32 en Linux

A veces no tenemos una máquina con Windows para analizar una muestra de malware. Si la muestra es muy simple y no intera...

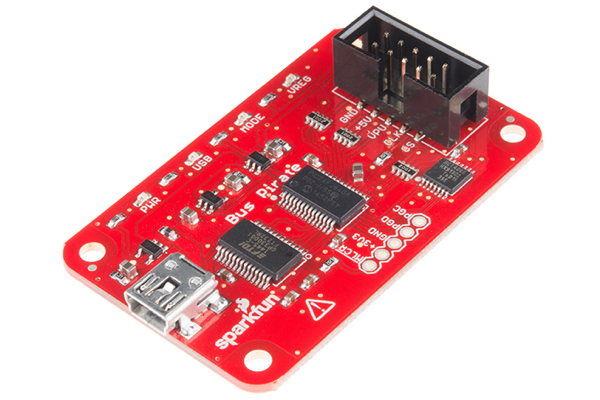

Acceso UART. Hackeo de Hardware con Bus Pirate

[Bus Pirate](https://www.amazon.es/gp/product/B011G6QQQI/ref=as_li_tl?ie=UTF8&camp=3638&creative=24630&creativeASIN=B011...

Procesamiento en tiempo real con Python

A veces necesitamos procesar toneladas de datos, pero escalar aplicaciones no es fácil, sobre todo en Python. Por eso co...

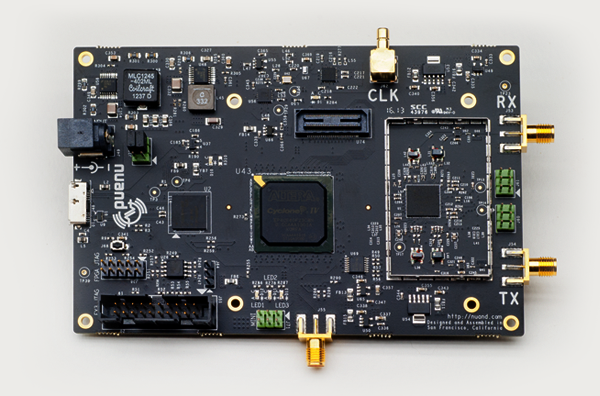

RTL y BladeRF

En esta guía aprenderás cómo instalar BladeRF con soporte para SDR o SDRSharp en Windows 10 y Linux. El FPGA se carga en...

Dedected: DECT Interceptando de la Manera Correcta

Antes de comenzar esta guía, hay algo importante que necesita ser discutido. Grabar conversaciones telefónicas sin el co...

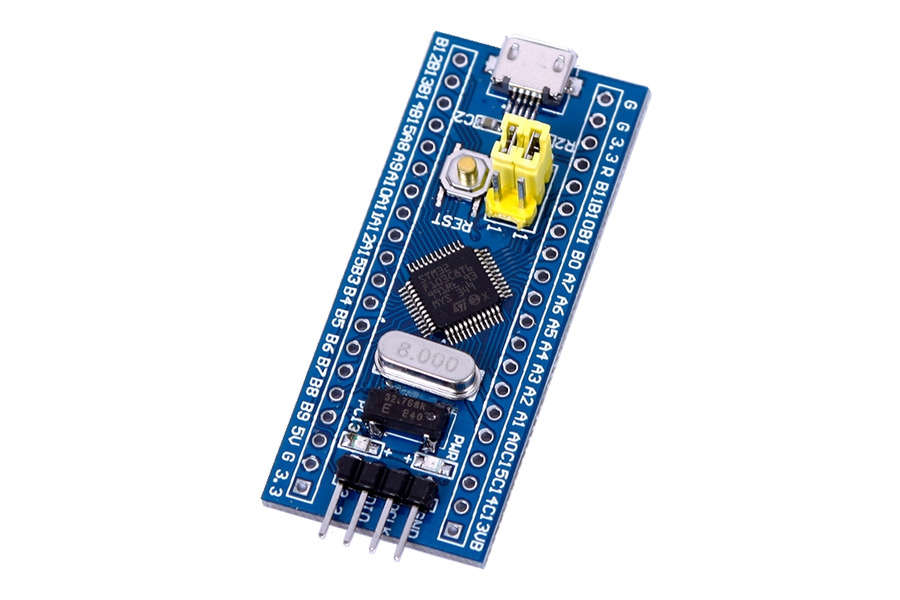

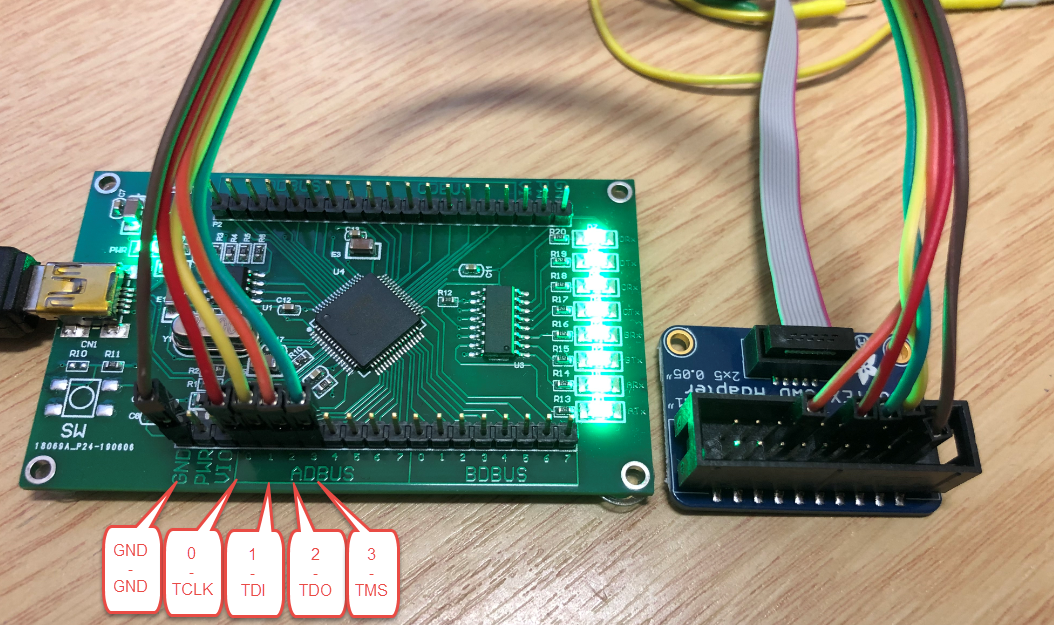

Depuración de STM32 con ST-Link

En este artículo explicaré cómo podemos programar, depurar y volcar un firmware desde placas STM32. Para esto, necesitar...

La Guía Definitiva de JTAG

Si estás interesado en la industria del hacking, es probable que te hayas encontrado con JTAG. Es probable que lo hayas...

Reversión de Firmware: Núcleo de Hechos

El análisis de firmware puede ser un desafío difícil con muchas tareas involucradas en su ejecución efectiva. Muchas de...

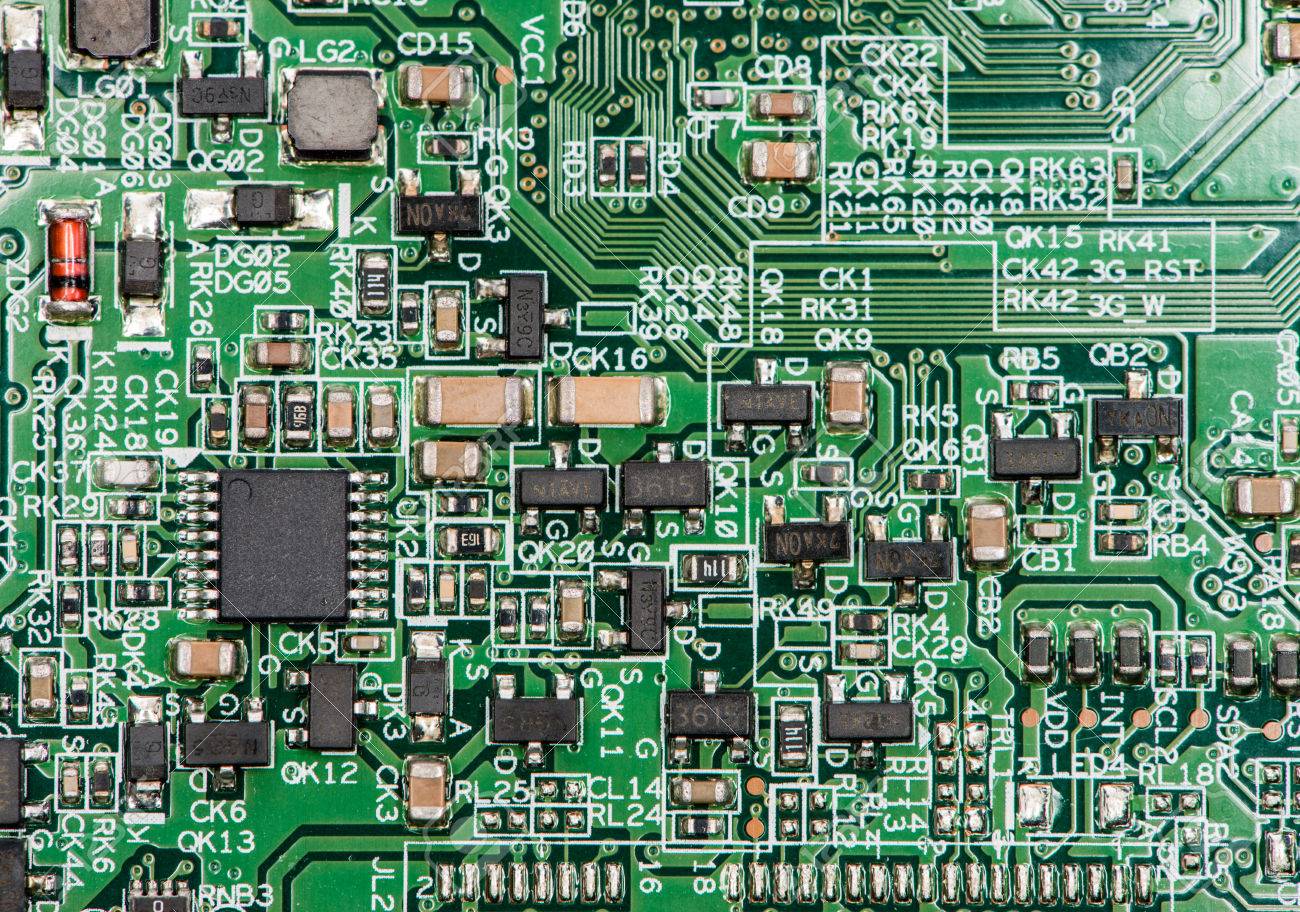

Cómo diseñar y publicar placas electrónicas: todo lo que necesitas saber

El Kitspace, anteriormente conocido como Kitnic, es un registro de proyectos electrónicos de hardware de código abierto...

Detector de Protocolo

ProtocolDetector es una biblioteca de Python de código abierto que desarrollé para [Dinoflux](https://www.dinoflux.com)....