Antes de comenzar esta guía, hay algo importante que necesita ser discutido.

Grabar conversaciones telefónicas sin el consentimiento del usuario es altamente ilegal en los Estados Unidos, así como en muchos otros países.

Esta guía está destinada a enseñarte cómo realizar la tarea en tu propio equipo con fines de prueba.

Recuerda grabar tus propios DECT, no los de tus conocidos.

Grabar llamadas ha sido algo que comúnmente vemos en nuestras películas de espías favoritas, y como tal, muchas personas han soñado con tener una carrera donde interceptan teléfonos y escuchan conversaciones.

En el mundo real, esta tecnología no se utiliza tan comúnmente para intervenir en conversaciones, sino más bien para probar el nivel de seguridad de nuestra tecnología actual y encontrar fallos y vulnerabilidades que deberán resolverse en futuras iteraciones del hardware y software para que sean más eficientes y seguros para el resto de las personas que los utilizan.

Muchas empresas se han especializado en encontrar fallos y vulnerabilidades en estos dispositivos, y como tal, ahora tenemos deDECTed, y en esta guía aprenderás exactamente cómo aprovechar la tecnología.

El hardware utilizado en esta guía incluye una instalación de Linux Backtrack 5 Final x86 KDE con Kernel 2.6.38, una tarjeta PCMCIA Original DOSCH y AMAND Tipo II, y un conjunto de teléfonos SIEMENS C1 DECT configurados en modo repetidor.

Con esto fuera del camino, comencemos esta aventura.

¿Qué es exactamente DECT?

El término “DECT” puede ser confuso para muchas personas, ya que no todos pueden entenderlo inicialmente.

La palabra DECT significa Telecomunicaciones Inalámbricas Mejoradas Digitalmente y es un estándar inalámbrico que se utiliza a menudo para teléfonos fijos.

La comunicación inalámbrica ha recibido un gran impulso gracias a la introducción del estándar inalámbrico.

DECT puede describirse como una tecnología que es para la telefonía lo que WiFi es para internet.

DECT es la tecnología que se utiliza para alimentar nuestros teléfonos inalámbricos y se está volviendo mucho más popular a través del uso de sistemas telefónicos de clase empresarial VoIP o dispositivos IP-DECT.

DECT tiene varias ventajas, como un largo alcance de hasta 40 metros en interiores o 300 metros en exteriores, es muy eficiente energéticamente, puede conectarse a través de un rango de frecuencia separado que no depende de WiFi y ofrece mejor calidad de sonido que cualquiera de los estándares anteriores.

Un sistema DECT siempre contiene dos componentes que se comunican constantemente entre sí, que son la estación base y el auricular.

La estación base es el puente entre el teléfono y la conexión a internet.

Esto puede ser en forma de una estación DECT simple o sin contestador automático o un router DSL con función DECT.

La estación base envía continuamente una “señal de baliza” que puede ser recibida por un auricular en las cercanías.

Esta señal proporciona al auricular la información necesaria para permitirle conectarse y enviar datos a través de la estación base.

Ambos están sincronizados y pueden realizar una llamada telefónica a través de una solución inalámbrica.

Se originó en Europa y es el estándar universal que reemplazó los estándares anteriores de teléfonos inalámbricos como 900 MHz CT1 y CT2.

Instalando deDECTed

Mientras te preparas, necesitas cumplir con los siguientes requisitos:

- Necesitas una conexión a internet o intranet para completar esta tarea

- Necesitarás dispositivos SIP o PBX en tu red

- Necesitarás una tarjeta PCMCIA compatible con DOSCH&AMAND

Cuando quieras instalar deDECTed en Backtrack 5, tienes dos opciones:

Usar deDECTed desde el Repositorio de Backtrack o compilarlo por tu cuenta si te sientes con ganas de experimentar.

Para instalarlo desde la fuente, abre la terminal y escribe los siguientes comandos:

root@bt:~# prepare-kernel-sources

root@bt:~# cd /usr/src/linux

root@bt:~# cp -rf include/generated/* include/linux/

root@bt:~# cd /pentest/telephony

root@bt:~# svn co https://dedected.org/svn/trunk dedected_svn

root@bt:~# cd dedected_svn/com-on-air_cs-linux/

root@bt:~# make && make -C toolsInstalar desde el repositorio

root@bt:~# apt-get update

root@bt:~# apt-get install dedectedSe recomienda que tengas la herramienta Audacity si estás serio sobre grabar conversaciones telefónicas, así que asegúrate de instalarla también.

Cargar los controladores

root@bt:~# cd /pentest/telephony/dedected/com-on-air_cs-linux

root@bt:~# make node

root@bt:~# make loadComenzar a escanear partes fijas o FP, las estaciones base DECT

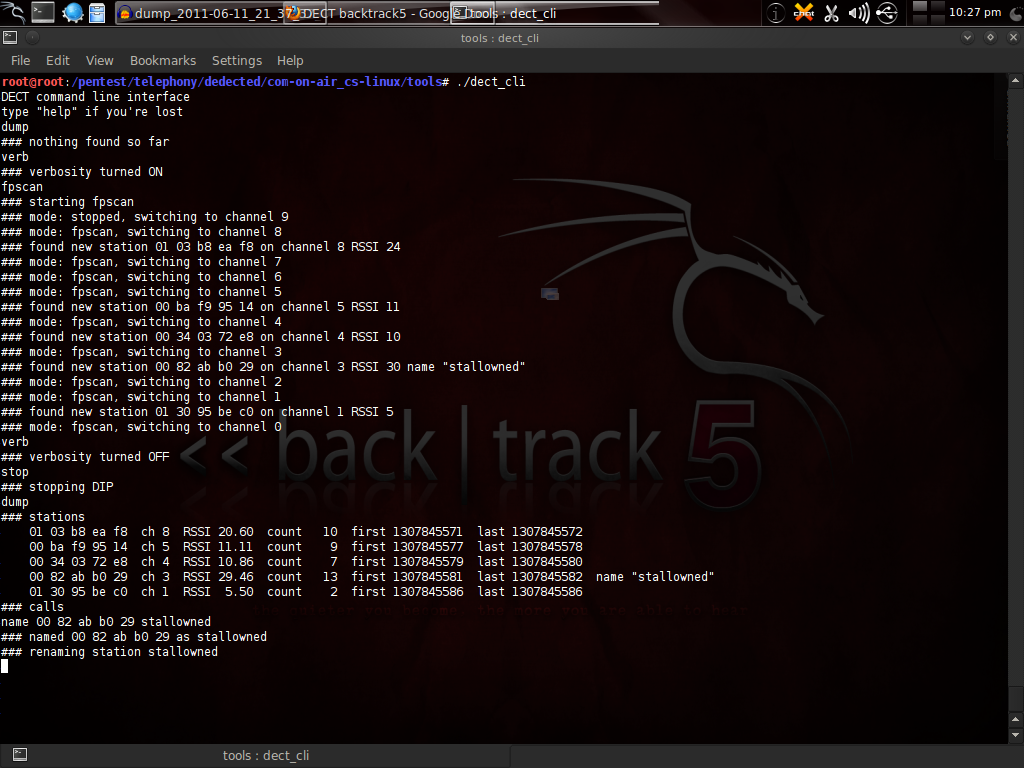

Para hacer esto, ingrese los siguientes comandos en la terminal:

root@bt:~# cd /pentest/telephony/dedected/com-on-air_cs-linux/tools

root@bt:~# ./dect_cliSi tiene dificultades, asegúrese de escribir “help” para obtener el tipo de uso completo.

Si es residente de los Estados Unidos, asegúrese de cambiar a la banda de EE. UU. o DECT 6 a través del comando “band”.

A continuación, habilite la verbosidad:

verb

Comience a escanear fpscan.

Después de escanear varias veces, deshabilite la verbosidad y detenga el proceso de escaneo.

verb stop

Cómo ignorar otros teléfonos

Para ignorar otros teléfonos, necesita comenzar un callscan.

Para hacer esto, escriba callscan.

En el siguiente paso, necesita obtener su auricular DECT y hacer una llamada de prueba.

Espere hasta que vea la llamada telefónica.

También es suficiente si simplemente obtiene el tono de marcación inicialmente.

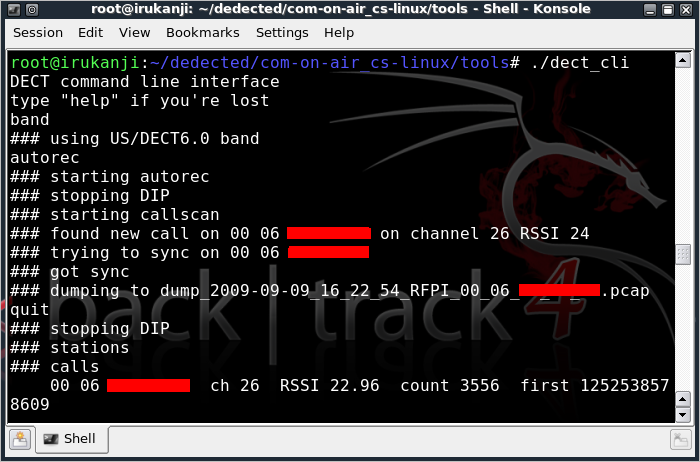

Deberías estar viendo algo como esto en la terminal:

encontrado nueva llamada en 00 92 41 32 72 en canal 7 RSSI 42

stop

Ahora volcar todas las llamadas encontradas

dump

Ahora viene la parte importante, asegúrate de ignorar todos los demás teléfonos excepto el tuyo a través del siguiente comando:

ignore 01 30 95 13 37

Cómo Grabar la Llamada

Esto es importante, asegúrate de nunca grabar a nadie sin permiso o consentimiento, ya que puedes meterte en serios problemas con la ley.

Dicho esto, para comenzar a grabar automáticamente cada llamada telefónica que deDECTed pueda detectar, usa el siguiente comando:

autorec

Debería verse algo como esto:

iniciando autorec

deteniendo DIP

iniciando callscan

intentando sincronizar en 00 82 ab b0 29

sincronización obtenida

volcando a dump_2011-06-11_21_37_37_RFPI_00_82_ab_b0_29.pcap

deteniendo DIP

Después de colgar, el volcado debería detenerse.

Decodificación del Flujo de Llamadas

Para decodificar el flujo de llamadas, primero necesitas detener el autorec.

Haz esto escribiendo stop.

Ahora, para decodificar el flujo de audio en un volcado de paquetes bruto, escribe el siguiente comando:

root@bt:~# ./decode.shDeberías haber terminado.

Importando los Flujos en Audacity

Para escuchar las llamadas grabadas, necesitas usar una aplicación.

La más recomendada para usar en este caso es Audacity.

Necesitas iniciar Audacity primero a través de alt+f2 y escribir audacity.

Presiona enter, y una vez que la aplicación se abra, puedes importar los archivos fixed-part y portable-part.wav desde /pentest/telephony/dedected/com-on-air_cs-linux/tools a través de Archivo -> importar -> audio o simplemente a través de ctrl+shift+I.

Importa los archivos que terminan en .pcap_fp.ima.g721.wav y .pcap_pp.ima.g721.wav.

Reproduce la grabación a través del botón de reproducción.

Limpiando las Cosas

Recarga los controladores escribiendo el siguiente comando:

root@bt:~# cd /pentest/telephony/dedected/com-on-air_cs-linuxroot@bt:~# make reload

Si deseas limpiar, escribe el siguiente comando:

```bash

root@bt:~# cd /pentest/telephony/dedected/com-on-air_cs-linux

root@bt:~# make unload

root@bt:~# rm /dev/coaY finalmente has terminado.

Felicitaciones, has aprendido con éxito cómo grabar llamadas DECT con deDECTed.

Ten en cuenta que esta guía fue hecha con fines de prueba, y de ninguna manera debes grabar a alguien que no te haya dado su consentimiento para hacerlo.

Una vez que todo esté convertido, puedes escuchar y disfrutar del resultado de tu arduo trabajo y esfuerzo. El proyecto deDECTed funcionará con todas las herramientas de conversión y scripts que se encuentran en Chaos-ng Live CD.